Sichere Passwörter erstellen war noch nie so einfach.

Wir alle kennen das Problem: Ein neues Passwort wird gebraucht – für einen Dienst, ein Benutzerkonto oder eine Anwendung. Und dann steht man vor der Frage: Wie erstelle ich ein Passwort, das sicher genug ist, das ich mir aber trotzdem merken kann?

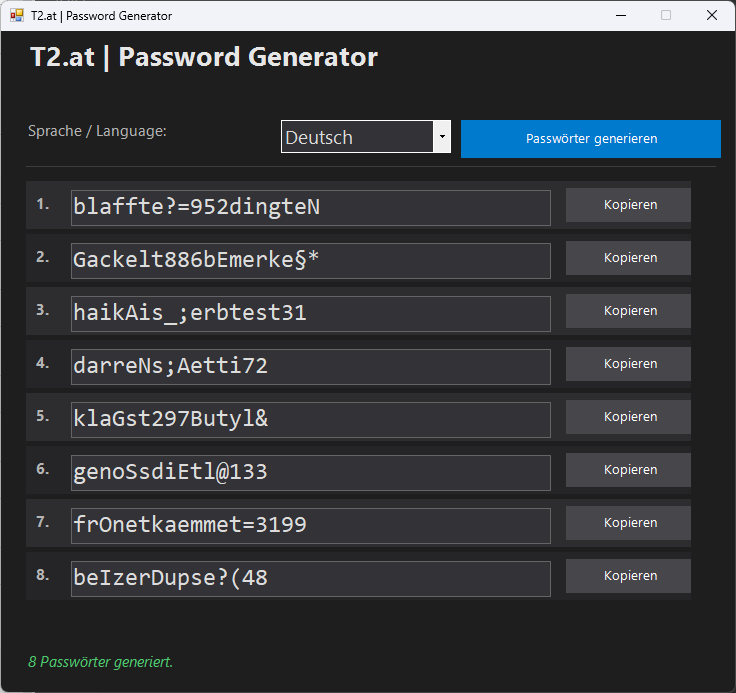

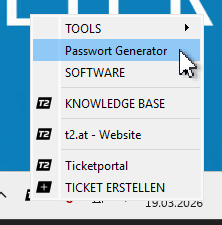

Genau dafür haben wir ab sofort eine Lösung für alle unsere Kunden: Den T2.at Passwort-Generator – verfügbar direkt über das T2 Tray-Icon in Ihrer Taskleiste.

🖱️ So einfach funktioniert's

Sie finden den Passwort-Generator über einen Rechtsklick auf das T2-Symbol in Ihrem System-Tray (unten rechts in der Taskleiste). Ein Klick genügt, und der Generator öffnet sich mit einer übersichtlichen Benutzeroberfläche.

Das Tool erzeugt auf Knopfdruck mehrere Passwort-Vorschläge gleichzeitig, aus denen Sie das passende auswählen können. Mit dem „Kopieren"-Button neben jedem Passwort übernehmen Sie es direkt in die Zwischenablage – fertig.

💡 Warum wortbasierte Passwörter?

Unser Generator setzt auf ein bewährtes Konzept: Wortbasierte Passwörter. Anstatt kryptische Zeichenfolgen wie `x7#Kp!2qR` zu erzeugen, die niemand lesen oder eintippen kann, erstellt das Tool einprägsame Kombinationen wie:

- adler#bruNnen42

- 937casTle&bloom

- falcOn!*riDge805

Jedes Passwort besteht aus:

- 2 Wörtern aus einem umfangreichen Wörterbuch (Deutsch oder Englisch)

- 2–4 Zufallsziffern

- 1–2 Sonderzeichen

- einer zufällig variierten Groß-/Kleinschreibung

Die Reihenfolge der Bestandteile wird dabei jedes Mal zufällig gemischt – so entsteht maximale Vielfalt.

🛡️ Wie sicher sind die Passwörter?

Kurz gesagt: Sehr sicher. Ein wortbasiertes Passwort wie adler#bruNnen42 (15 Zeichen) hat ungefähr die gleiche Stärke wie ein 10-stelliges, vollständig zufälliges alphanumerisches Passwort – ist aber deutlich leichter zu lesen und einzutippen.

Selbst ein Angreifer, der den genauen Algorithmus und das verwendete Wörterbuch kennt, bräuchte bei einem Online-Angriff mit Ratenlimitierung rechnerisch über 2 Millionen Jahre, um das Passwort zu knacken. Bei modernen Hash-Verfahren wie bcrypt sind auch Offline-Angriffe mit Hochleistungs-Hardware praktisch aussichtslos.

| Online (rate-limited) | ~2.000.000 Jahre |

| Online (schnell) | ~2.000 Jahre |

| Offline mit GPU (bcrypt) | ~913.000 Jahre |

🔒 Datenschutz & Sicherheit

Ein besonders wichtiger Aspekt: Kein Passwort verlässt Ihren Computer.

- ❌ Keine Speicherung auf der Festplatte

- ❌ Keine Protokollierung in Logdateien

- ❌ Keine Übertragung ins Internet

- ❌ Keine Ausgabe in der Konsole oder im Windows-Ereignisprotokoll

Die generierten Passwörter existieren ausschließlich im Arbeitsspeicher, solange das Tool geöffnet ist. Erst wenn Sie aktiv auf „Kopieren" klicken, wird das gewählte Passwort in die Zwischenablage übernommen – und auch das nur, bis Sie etwas anderes kopieren.

🤝 Sie sind noch kein Kunde oder benötigen ein erweitertes, zentrales Passwortmanagement für Ihre Firma?

Dieses Tool ist nur eines von vielen Werkzeugen, die wir unseren Kunden im Rahmen unseres Managed-Service-Angebots bereitstellen. Wir sorgen dafür, dass Ihre IT sicher, aktuell und effizient läuft – und manchmal sind es genau diese kleinen Helfer im Alltag, die den Unterschied machen.

Kontaktieren Sie uns – wir beraten Sie gerne, wie auch Ihr Unternehmen von professionellem IT-Management profitieren kann.